TOOLS

Cluster TOOLS – Arquitetura e Configuração¶

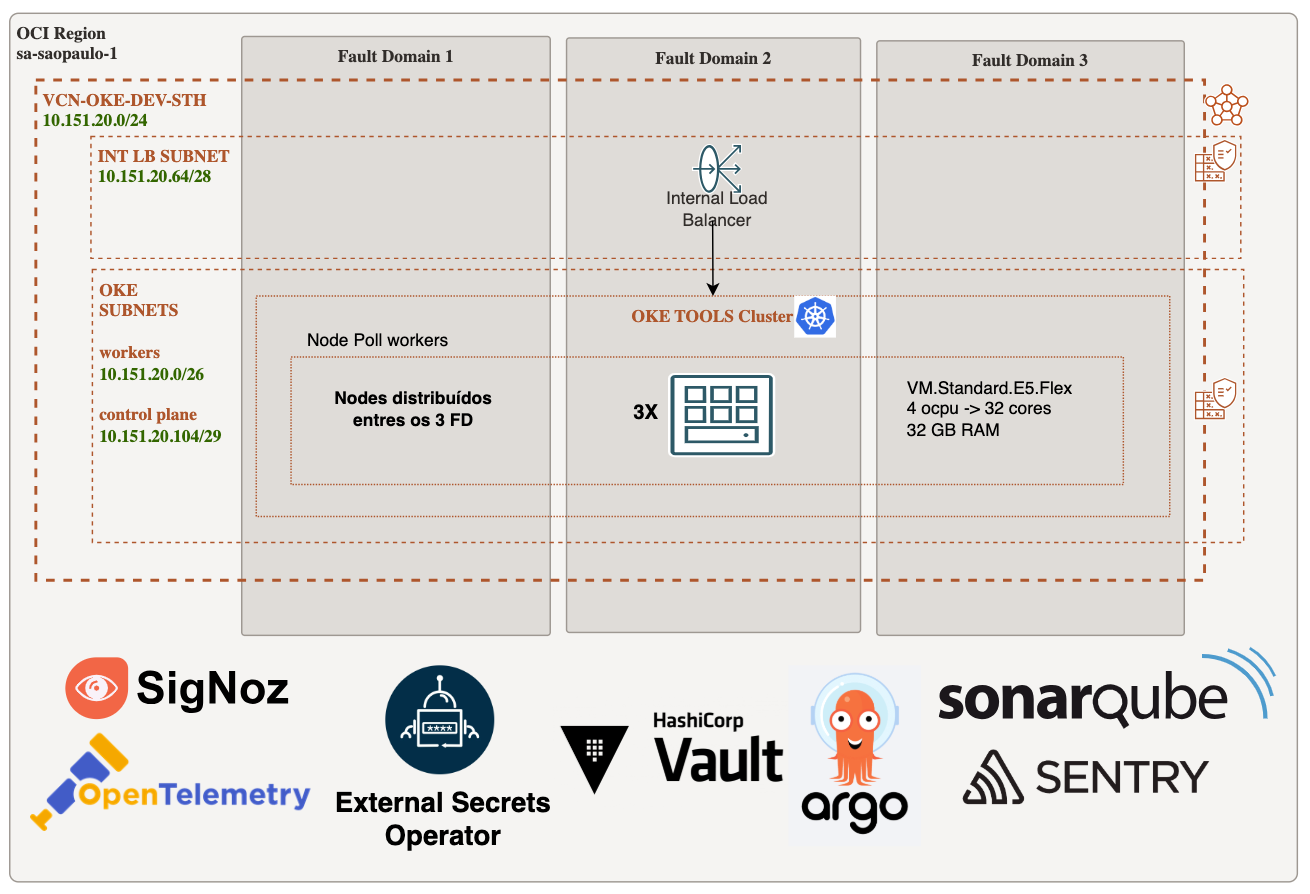

A seguir, está representada a arquitetura do cluster TOOLS, implantado na região sa-saopaulo-1 da OCI. A infraestrutura foi desenhada para garantir alta disponibilidade e resiliência, aproveitando múltiplos domínios de falha (Fault Domains) dentro da região.

Figura 1: Arquitetura Cluster TOOLS

Infraestrutura e Rede¶

O cluster TOOLS está implantado na região sa-saopaulo-1 da OCI, utilizando a VCN VCN-OKE-DEV-STH (10.151.20.0/24). A arquitetura foi projetada seguindo as melhores práticas da OCI para Kubernetes, com recursos distribuídos entre três domínios de falha (FD1, FD2, FD3) para garantir alta disponibilidade e tolerância a falhas.

Subnets do Cluster OKE-TOOLS¶

| Subnet | CIDR | Propósito |

|---|---|---|

| workers-STH-TOOLS | 10.151.20.0/26 |

Nós de trabalho Kubernetes (worker nodes) |

| ilb-STH-TOOLS | 10.151.20.64/28 |

Load balancer interno |

| operator-STH-TOOLS | 10.151.20.88/30 |

Operações de gestão do cluster |

| bastion-STH-TOOLS | 10.151.20.96/29 |

Acesso seguro ao cluster via bastion host |

| cp-STH-TOOLS | 10.151.20.104/29 |

Kubernetes Control Plane |

| fss-STH-TOOLS | 10.151.20.112/28 |

File Storage Service |

Especificações do Kubernetes¶

- Versão do Kubernetes: v1.34.1

- Endpoint API privado: 10.151.20.108:6443

- Plugin de Rede (CNI): FLANNEL_OVERLAY

Capacidade Computacional¶

O cluster TOOLS possui um node pool dedicado com as seguintes especificações:

- Quantidade de nós: 3 (distribuídos entre os Fault Domains)

- Tipo de instância:

VM.Standard.E5.Flex - Capacidade computacional: 4 OCPUs (8 vCPUs)

- Memória RAM: 32 GB por nó

- Volume de boot: 100 GB

- Sistema Operacional: Oracle Linux 8

- Autoscaling: Desabilitado (quantidade fixa de nós)

Acesso ao Cluster¶

O endpoint da API do Kubernetes é privado e só pode ser acessado através de: - Um host bastion configurado - Uma estação de trabalho autorizada com acesso à subnet do endpoint da API

Configuração do acesso ao Cluster¶

Pré-requisitos¶

Para acessar o cluster OKE-TOOLS, é necessário atender aos seguintes requisitos:

-

Ferramentas necessárias

- Oracle Cloud Infrastructure CLI (versão 2.24.0 ou superior)

- Kubectl - ferramenta de linha de comando para Kubernetes

-

Acessos e permissões

- Conexão VPN estabelecida com a rede corporativa

- Credenciais OCI com permissões IAM adequadas para o cluster

- Acesso de rede liberado para a subnet do Kubernetes API endpoint

-

Verificações

- Confirme a versão do OCI CLI com o comando:

oci -v - Verifique se sua máquina consegue resolver o endpoint privado do cluster

- Confirme a versão do OCI CLI com o comando:

Geração do kubeconfig¶

```bash # Criar diretório para o arquivo kubeconfig mkdir -p $HOME/.kube

# Gerar e baixar o arquivo kubeconfig

oci ce cluster create-kubeconfig \

--cluster-id

# Configurar variável de ambiente export KUBECONFIG=$HOME/.kube/config ```

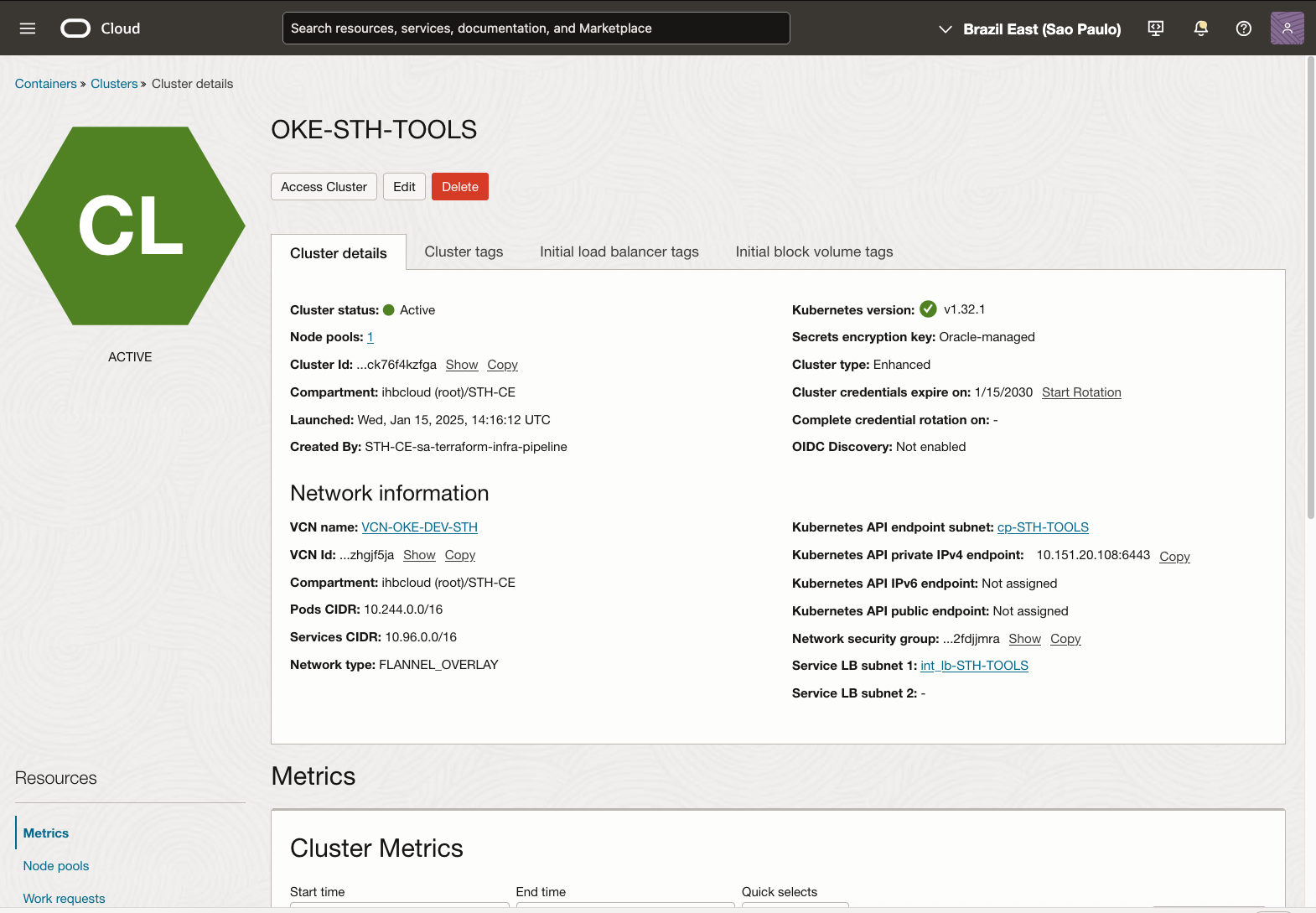

Observação: Para encontrar o OCI ID do cluster, acesse o Console OCI, navegue até "Developer Services" > "Kubernetes Clusters (OKE)", selecione o cluster desejado e o ID será exibido nos detalhes do cluster como "Cluster Id" ou copiável através do botão "Copy" ao lado do identificador.

Figura 2: Console OCI - Detalhes do Cluster

Ferramentas e Serviços Implantados¶

| Ferramenta | URL de Acesso | Descrição |

|---|---|---|

| SigNoz | signoz.nox.app.br | Observabilidade full-stack com métricas, logs e traces |

| OpenTelemetry | otel.nox.app.br | Instrumentação e exportação de dados de telemetria |

| HashiCorp Vault | vault.nox.app.br | Armazenamento seguro e gerenciamento de segredos |

| Argo CD | argocd.nox.app.br | Entrega contínua via GitOps |

| SonarQube | sonarqube.nox.app.br | Análise contínua de qualidade de código |

| Sentry | sentry.nox.app.br | Monitoramento de erros e desempenho de aplicações |

| External Secrets Operator | - | Sincronização de segredos externos com Kubernetes Secrets |

Conclusão¶

A arquitetura do cluster TOOLS é um exemplo de implantação resiliente e modular no OCI, com clara separação de responsabilidades entre aplicações de negócio e serviços de suporte. A utilização de ferramentas modernas como Argo CD, Vault, SigNoz e OpenTelemetry reforça a ênfase em práticas DevOps, segurança e observabilidade desde o início do ciclo de vida das aplicações.